Réponse rapide : qu’est-ce qui empêche réellement le vol d’ordinateurs portables ?

Le meilleur programme de “prévention du vol d’ordinateurs portables” combine la dissuasion (politiques + formation), la résilience (chiffrement + contrôle d’accès) et le support de récupération (journaux d’audit + historique de dernière localisation connue). Les outils sont importants — mais le workflow l’est encore plus.

- Prévention : inventaire, chiffrement, authentification robuste, politique physique

- Détection : alertes, changements de localisation inhabituels, signaux d’activité de l’appareil

- Réponse : verrouillage du compte, rapport d’incident, exportations de preuves

- Couches de prévention (ce qui compte le plus)

- Liste de contrôle des fonctionnalités : que rechercher ?

- Pourquoi la dernière localisation compte pour la récupération & le reporting

- Pile MonitUp : Localisateur + Sécurité/DLP + exportations d’audit

- Workflow de récupération (après le vol d’un appareil)

- FAQ

Couches de prévention (ce qui compte le plus)

La prévention du vol d’ordinateurs portables n’est pas une seule fonctionnalité. Les équipes IT performantes la traitent comme un modèle de sécurité en couches :

1) Inventaire & suivi des actifs

- Enregistrements de propriété de l’appareil (qui possède quoi)

- Étiquettes d’actifs / identifiants de l’appareil

- Suivi du cycle de vie (émis, remplacé, mis hors service)

2) Chiffrement & protection des données

- Chiffrement de disque entier

- Identifiants et secrets protégés

- Politiques DLP si nécessaire

3) Contrôles d’accès

- Authentification forte (MFA)

- Contrôle de session et révocation rapide

- Permissions du moindre privilège

4) Alertes & signaux d’anomalie

- Changements de localisation inhabituels (sauts de ville/pays)

- Heures d’activité inattendues

- Événements de politique à haut risque

Liste de contrôle des fonctionnalités : que rechercher dans un logiciel de prévention du vol ?

Si vous évaluez un logiciel, utilisez cette liste de contrôle. Elle est conçue pour les responsables de la sécurité ayant besoin d’un workflow adapté aux audits, et pas seulement d’arguments marketing.

- Visibilité des actifs : inventaire par appareil et association au propriétaire

- Chronologie d’activité : horodatages et historique d’activité de l’appareil

- Dernière localisation connue de l’appareil : historique au niveau de la ville pour aider la récupération

- Journaux d’audit : qui a accédé à quelles données, et quand

- Exportabilité : preuves en format CSV/PDF pour tickets d’incident

- Contrôle d’accès : permissions administrateur basées sur les rôles

- Extensions de sécurité : surveillance des politiques et DLP (prévention de la perte de données)

- Contrôles de confidentialité : minimisation (pas de GPS en direct par défaut), alignement clair avec la politique

- Contrôles de rétention : suppression automatique de l’historique plus ancien (30/60/90 jours)

Le rôle de la dernière localisation connue dans la récupération & le reporting

Les fonctionnalités de localisation sont souvent mal comprises. Pour beaucoup d’organisations, l’approche la plus défendable et utile est la dernière localisation connue de l’appareil (niveau ville), et non le GPS en direct.

- Support de récupération : limite les enquêtes à une région/ville + dernière heure d’activité

- Reporting : fournit des preuves pour les tickets d’incident et la documentation d’assurance

- Préparation à l’audit : crée une chronologie indiquant « où cet appareil a-t-il été utilisé » sans suivi en temps réel

Pile MonitUp : Localisateur + Sécurité/DLP + exportations d’audit

MonitUp est conçu pour la sécurité opérationnelle et des workflows propices aux audits — en particulier pour les équipes Windows qui recherchent une approche claire et privilégiant la confidentialité.

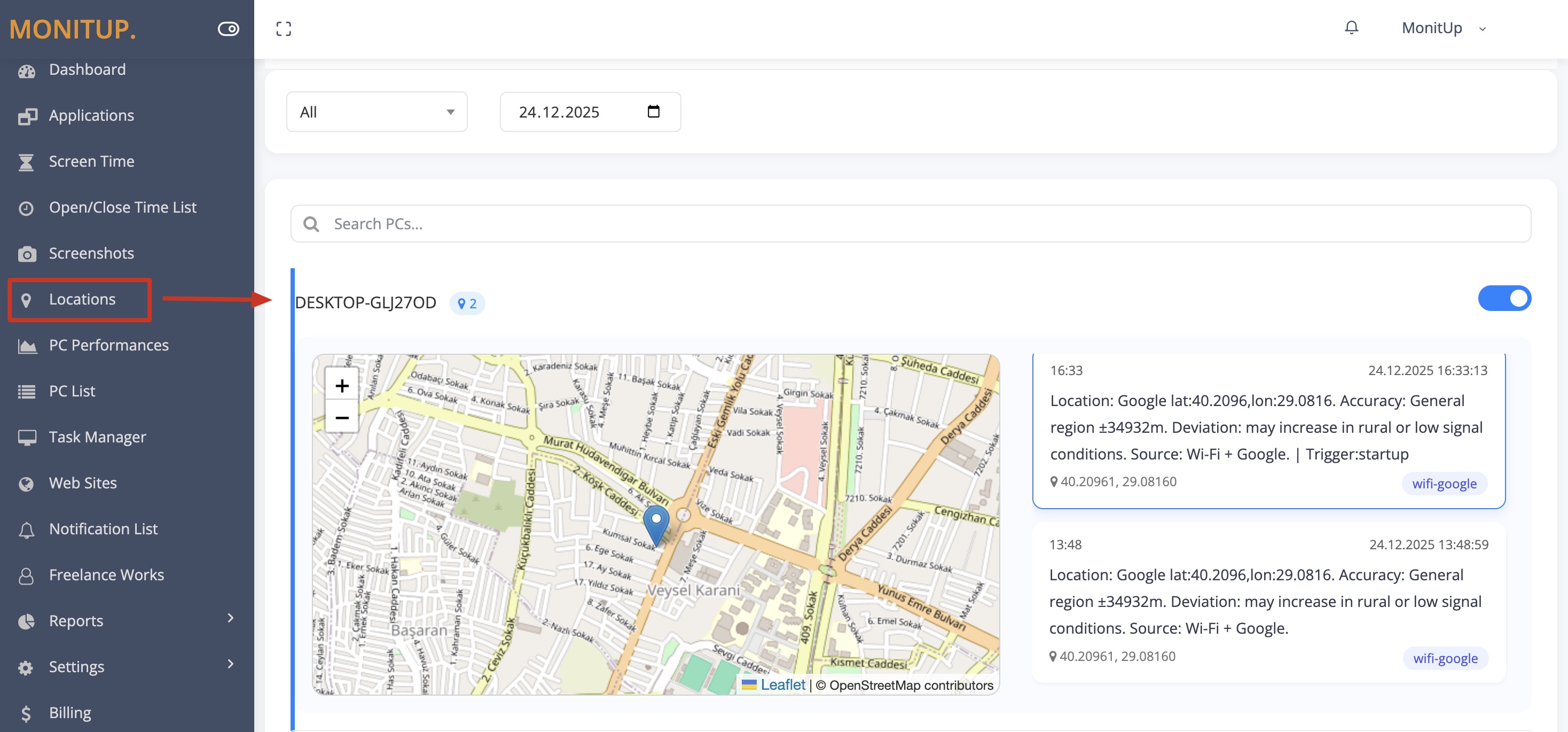

Localisateur

Localisation au niveau de la ville (dernière localisation connue de l’appareil) et historique de localisation pour la récupération et les audits. Voir le localisateur.

Sécurité & DLP

Surveillance des politiques et contrôles de protection des données pour réduire l’impact de la perte d’appareil. Voir Sécurité & DLP.

Exportations d’audit

Enregistrements exportables (par exemple CSV) pour documenter incidents et activités de conformité. Construisez une chronologie claire sans approximations.

Contrôles axés sur la confidentialité

Minimiser la granularité, restreindre l’accès administrateur et s’aligner sur la politique interne. Voir : Guide sur la confidentialité & la conformité.

Workflow de récupération (que doit faire l’IT après le vol d’un appareil)

Même le meilleur programme de prévention nécessite un plan de réponse rapide. Voici une séquence pratique :

- Identifier l’appareil (étiquette d’actif, utilisateur, ID de l’appareil).

- Vérifier la dernière ville connue + l’horodatage et examiner l’historique de localisation.

- Sécuriser les comptes (réinitialiser les mots de passe, révoquer les sessions, faire tourner les jetons).

- Documenter la chronologie dans votre ticket d’incident.

- Exporter les preuves (localisation + journaux) pour les audits/assurances si nécessaire.

Pour un examen plus détaillé d’un incident, lisez : Suivre un ordinateur portable volé (sans GPS).

FAQ

Quel est le meilleur logiciel de prévention du vol d’ordinateurs portables ?

La « meilleure » solution dépend de votre environnement, mais les options solides partagent une base commune : inventaire + chiffrement + contrôles d’accès + journaux d’audit + preuves exportables. Si la récupération et le reporting sont cruciaux, choisissez un outil qui gère l’historique de la dernière localisation connue.

Comment les entreprises empêchent-elles le vol d’ordinateurs portables ?

Les entreprises préviennent les vols en combinant des politiques physiques (formation, manipulation sécurisée) avec des contrôles techniques (chiffrement, MFA, contrôle de session), et une visibilité opérationnelle (inventaire et dernière localisation connue de l’appareil pour les workflows d’incident).

Que doit faire l’IT après le vol d’un appareil ?

Confirmez l’identité de l’appareil, vérifiez sa dernière activité/localisation, verrouillez les comptes, documentez la chronologie et exportez les preuves pour votre processus d’incident. Consultez le workflow de récupération ci-dessus.

Le suivi de localisation aide-t-il pour les réclamations d’assurance ?

Il peut aider en fournissant une chronologie claire de l’incident (dernière ville connue et horodatage). Les exigences varient selon l’assureur et la juridiction. Utilisez des enregistrements axés sur la confidentialité et auditables plutôt qu’un suivi intrusif.