Respuesta rápida: ¿qué previene realmente el robo de portátiles?

El mejor programa de “prevención de robo de portátiles” combina la disuasión (políticas + formación), la resiliencia (cifrado + control de acceso) y el soporte de recuperación (registros de auditoría + historial de última ubicación conocida). Las herramientas importan — pero el flujo de trabajo importa más.

- Prevención: inventario, cifrado, autenticación sólida, políticas físicas

- Detección: alertas, cambios de ubicación inusuales, señales de actividad del dispositivo

- Respuesta: bloqueo de cuenta, informe de incidente, exportaciones de evidencia

- Capas de prevención (lo más importante)

- Lista de características: qué buscar

- Por qué la última ubicación conocida importa para la recuperación & la generación de informes

- Pila de MonitUp: Rastreador de Ubicación + Seguridad/DLP + exportaciones de auditoría

- Flujo de recuperación (después de que se roba un dispositivo)

- Preguntas frecuentes

Capas de prevención (lo más importante)

La prevención del robo de portátiles no es una sola función. Los equipos de TI con alto desempeño la tratan como un modelo de seguridad por capas:

1) Inventario & seguimiento de activos

- Registros de propiedad del dispositivo (quién tiene qué)

- Etiquetas de activo / identificadores del dispositivo

- Seguimiento del ciclo de vida (emitido, reemplazado, retirado)

2) Cifrado & protección de datos

- Cifrado de disco completo

- Credenciales y secretos protegidos

- Políticas DLP cuando sea necesario

3) Controles de acceso

- Autenticación sólida (MFA)

- Control de sesión y revocación rápida

- Permisos de mínimo privilegio

4) Alertas & señales de anomalía

- Cambios de ubicación inusuales (saltos de ciudad/país)

- Horas de actividad inesperadas

- Eventos de política de alto riesgo

Lista de características: qué buscar en software de prevención de robo de portátiles

Si estás evaluando software, utiliza esta lista de verificación. Está diseñada para compradores de seguridad que necesitan un flujo de trabajo compatible con auditorías, no afirmaciones de marketing.

- Visibilidad de activos: inventario por dispositivo y asignación de propietario

- Línea de tiempo de actividad: marcas de tiempo e historial de actividad del dispositivo

- Última ubicación conocida del dispositivo: historial a nivel de ciudad para soporte de recuperación

- Registros de auditoría: quién accedió a qué datos y cuándo

- Capacidad de exportación: evidencia estilo CSV/PDF para tickets de incidentes

- Control de acceso: permisos de administrador basados en roles

- Complementos de seguridad: monitoreo de políticas y DLP (prevención de pérdida de dispositivos)

- Controles de privacidad: minimización (sin GPS en vivo por defecto), alineación clara con la política

- Controles de retención: eliminación automática de historial antiguo (30/60/90 días)

El papel de la última ubicación conocida en la recuperación & la generación de informes

Las funciones de ubicación a menudo se malinterpretan. Para muchas organizaciones, el enfoque más defendible y útil es la última ubicación conocida del dispositivo (a nivel de ciudad), no GPS en vivo.

- Soporte de recuperación: delimita las investigaciones a una región/ciudad + la última hora de actividad

- Informes: brinda evidencia para tickets de incidente y documentación de seguros

- Preparación para auditoría: crea una línea de tiempo de “dónde se utilizó este dispositivo” sin rastreo en tiempo real

Pila de MonitUp: Location Tracker + Security/DLP + exportaciones de auditoría

MonitUp está diseñado para seguridad operacional y flujos de trabajo compatibles con auditorías, especialmente para equipos de Windows que necesitan un enfoque claro y con prioridad en la privacidad.

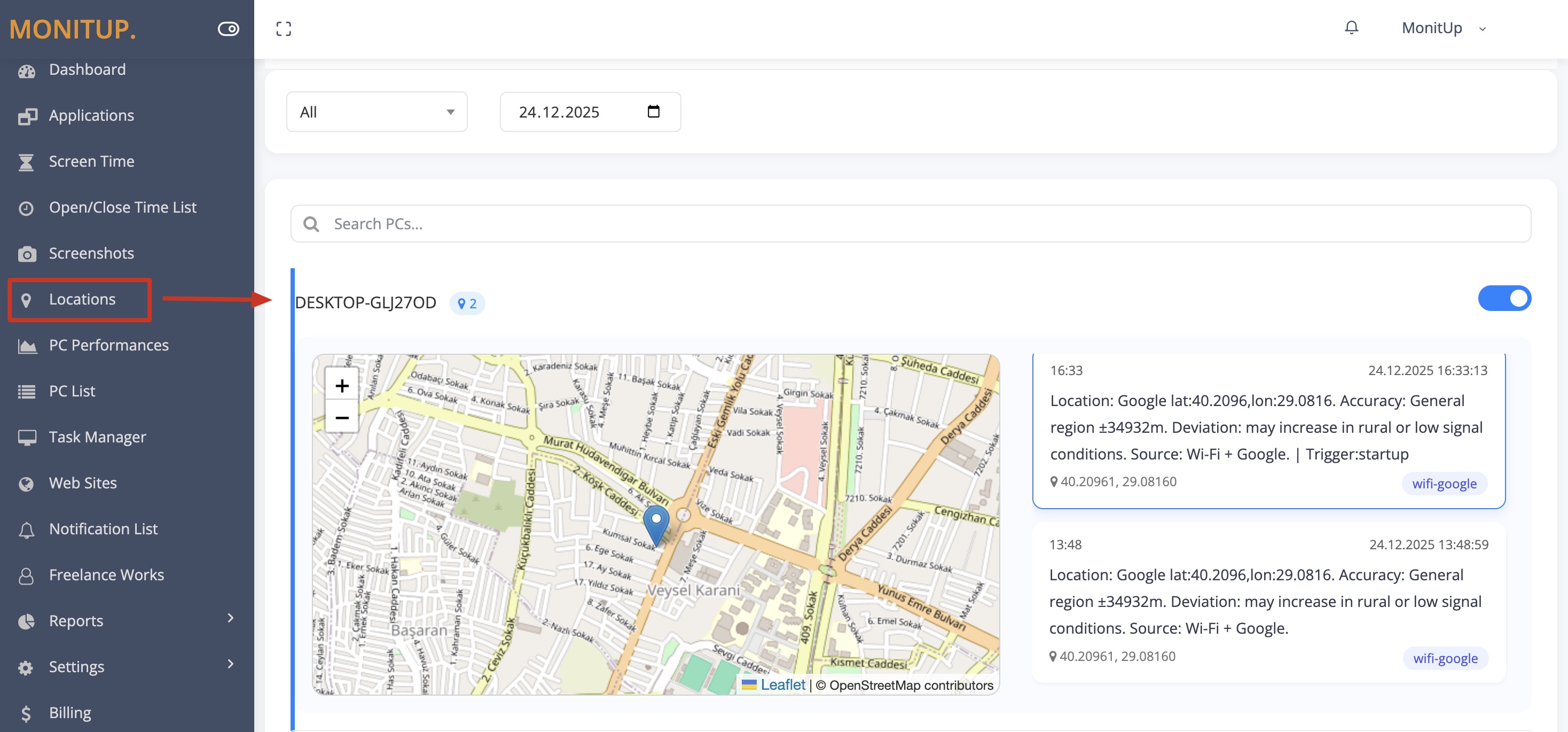

Location Tracker

Última ubicación conocida del dispositivo a nivel de ciudad y historial de ubicación para soporte de recuperación y auditorías. Ver Location Tracker.

Seguridad & DLP

Monitoreo de políticas y controles de protección de datos para reducir el impacto de la pérdida de dispositivos. Ver Security & DLP.

Exportaciones de auditoría

Registros exportables (por ejemplo, CSV) para documentar incidentes y actividades de cumplimiento. Crea una línea de tiempo clara sin conjeturas.

Controles con prioridad en la privacidad

Minimiza la granularidad, restringe el acceso de administrador y alinéate con la política interna de la empresa. Ver: Guía de Privacidad & Cumplimiento.

Flujo de recuperación (qué debe hacer TI después de que se roba un dispositivo)

Incluso el mejor programa de prevención necesita un plan de respuesta rápido. Aquí tienes una secuencia práctica:

- Identifica el dispositivo (etiqueta de activo, usuario, ID del dispositivo).

- Revisa la última ciudad conocida + marca de tiempo y examina el historial de ubicación.

- Protege las cuentas (restablece contraseñas, revoca sesiones, rota tokens).

- Documenta la línea de tiempo en tu ticket de incidente.

- Exporta evidencia (ubicación + registros) para auditorías/seguros cuando corresponda.

Para una guía más detallada del incidente, lee: Rastrear una laptop robada (sin GPS).

Preguntas frecuentes

¿Cuál es el mejor software de prevención de robo de portátiles?

La mejor solución depende de tu entorno, pero las opciones sólidas comparten una base común: inventario + cifrado + controles de acceso + registros de auditoría + evidencia exportable. Si la recuperación y la generación de informes son importantes, elige una herramienta que admita historial de última ubicación conocida del dispositivo.

¿Cómo previenen las empresas el robo de portátiles?

Las empresas previenen el robo combinando políticas físicas (formación, manejo seguro) con controles técnicos (cifrado, MFA, control de sesión), además de visibilidad operativa (inventario y última ubicación conocida del dispositivo para los flujos de trabajo de incidentes).

¿Qué debe hacer TI después de que se roba un dispositivo?

Confirma la identidad del dispositivo, revisa la última actividad/ubicación, bloquea cuentas, documenta la línea de tiempo y exporta evidencia para tu proceso de incidentes. Consulta el flujo de recuperación anterior.

¿Ayuda el seguimiento de ubicación en reclamos de seguro?

Puede ayudar proporcionando una línea de tiempo clara del incidente (última ciudad conocida y marca de tiempo). Los requisitos varían según la aseguradora y la jurisdicción. Usa registros auditables y con prioridad en la privacidad en lugar de rastreo invasivo.