Kurze Antwort: Was beugt Laptopdiebstahl wirklich vor?

Das beste „Laptop-Diebstahlschutz“-Programm vereint Abschreckung (Richtlinien + Schulungen), Widerstandsfähigkeit (Verschlüsselung + Zugriffskontrolle) und Wiederherstellungsunterstützung (Prüfprotokolle + Verlauf des zuletzt bekannten Standorts). Tools sind wichtig – aber der Workflow ist noch wichtiger.

- Prävention: Inventarisierung, Verschlüsselung, starke Authentifizierung, physische Richtlinien

- Erkennung: Warnmeldungen, ungewöhnliche Standortwechsel, Geräteaktivitätssignale

- Reaktion: Kontosperre, Vorfallmeldung, Export von Beweismitteln

- Präventionsschichten (was am wichtigsten ist)

- Feature-Checkliste: worauf man achten sollte

- Warum der zuletzt bekannte Standort für Wiederherstellung & Berichterstattung wichtig ist

- MonitUp-Stack: Location Tracker + Security/DLP + Prüfexporte

- Wiederherstellungs-Workflow (nachdem ein Gerät gestohlen wurde)

- FAQ

Präventionsschichten (was am wichtigsten ist)

Diebstahlschutz für Laptops ist kein einzelnes Feature. Leistungsstarke IT-Teams betrachten ihn als ein geschichtetes Sicherheitsmodell:

1) Inventarisierung & Asset-Tracking

- Geräteeigentumsaufzeichnungen (wer besitzt was)

- Asset-Tags / Gerätekennungen

- Lebenszyklusverfolgung (ausgegeben, ersetzt, außer Betrieb genommen)

2) Verschlüsselung & Datenschutz

- Festplattenverschlüsselung

- Geschützte Anmeldeinformationen und Geheimnisse

- DLP-Richtlinien bei Bedarf

3) Zugriffskontrollen

- Starke Authentifizierung (MFA)

- Sitzungssteuerung und schnelle Entziehung

- Minimalberechtigung

4) Warnmeldungen & Anomaliesignale

- Ungewöhnliche Standortänderungen (Stadt-/Land-Wechsel)

- Unerwartete Aktivitätszeiten

- Richtlinienereignisse mit hohem Risiko

Feature-Checkliste: Worauf man bei Laptop-Diebstahlschutzsoftware achten sollte

Wenn Sie eine Software evaluieren, verwenden Sie diese Checkliste. Sie ist für Sicherheitsverantwortliche gedacht, die einen prüfungsfreundlichen Workflow benötigen, anstatt Marketingversprechen.

- Asset-Transparenz: gerätespezifische Inventurlisten und Zuordnung von Eigentümern

- Aktivitätsverlauf: Zeitstempel und Geräteaktivitätshistorie

- Zuletzt bekannter Gerätestandort: Verlauf auf Stadtebene zur Unterstützung der Wiederherstellung

- Prüfprotokolle: wer auf welche Daten zugegriffen hat und wann

- Exportfähigkeit: Nachweise im CSV/PDF-Format für Incident-Tickets

- Zugriffskontrolle: rollenbasierte Administratorberechtigungen

- Sicherheits-Add-ons: Richtlinienüberwachung und DLP (Device Loss Prevention)

- Datenschutzkontrollen: Datenminimierung (keine Live-GPS-Übertragung standardmäßig), klare Richtlinienabstimmung

- Aufbewahrungsrichtlinien: automatisches Löschen älterer Verlaufsdaten (30/60/90 Tage)

Die Rolle des zuletzt bekannten Standorts bei Wiederherstellung & Berichterstattung

Standortfunktionen werden oft missverstanden. Für viele Organisationen ist der am besten vertretbare und nützlichste Ansatz zuletzt bekannter Gerätestandort (Stadtebene), nicht Live-GPS.

- Wiederherstellungsunterstützung: grenzt Untersuchungen auf eine Region/Stadt und den Zeitpunkt der letzten Aktivität ein

- Berichterstattung: liefert Beweise für Vorfalls-Tickets und Versicherungsdokumentation

- Prüfbereitschaft: erstellt eine Zeitleiste „wo wurde dieses Gerät genutzt“ – ohne Live-Tracking

MonitUp-Stack: Location Tracker + Security/DLP + Prüfexports

MonitUp ist auf operative Sicherheit und prüfungsfreundliche Workflows ausgelegt – insbesondere für Windows-Teams, die einen klaren, datenschutzorientierten Ansatz benötigen.

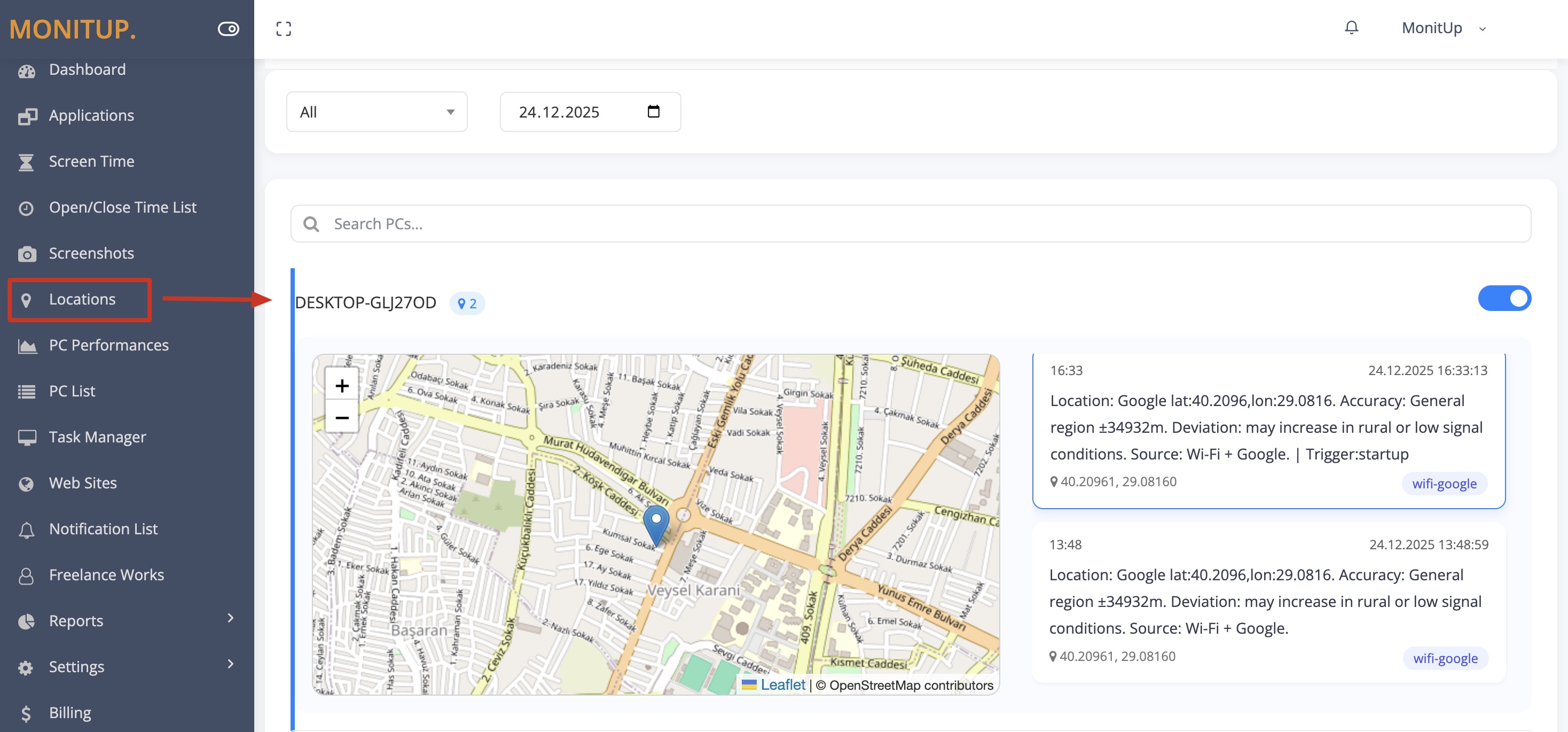

Location Tracker

Zuletzt bekannter Gerätestandort auf Stadtebene und Standorthistorie zur Unterstützung bei Wiederherstellung und Audits. Mehr zum Location Tracker.

Sicherheit & DLP

Richtlinienüberwachung und Datenschutzkontrollen zur Minimierung der Auswirkungen eines Geräteverlusts. Mehr zu Sicherheit & DLP.

Prüfungs-Exporte

Exportierbare Aufzeichnungen (z. B. CSV), um Vorfälle und Compliance-Aktivitäten zu dokumentieren. Erstellen Sie eine klare Zeitleiste ohne Ratespiel.

Datenschutzorientierte Kontrollen

Reduzieren Sie die Granularität, beschränken Sie Administratorzugriffe und stimmen Sie sich mit internen Arbeitsplatzrichtlinien ab. Siehe: Privacy & Compliance guide.

Wiederherstellungs-Workflow (was IT tun sollte, nachdem ein Gerät gestohlen wurde)

Selbst das beste Präventionsprogramm benötigt einen schnellen Reaktionsplan. Hier ist eine praktische Reihenfolge:

- Gerät identifizieren (Asset-Tag, Benutzer, Geräte-ID).

- Zuletzt bekannte Stadt + Zeitstempel prüfen und Standortverlauf ansehen.

- Konten absichern (Passwörter zurücksetzen, Sitzungen widerrufen, Token erneuern).

- Zeitleiste dokumentieren in Ihrem Incident-Ticket.

- Beweise exportieren (Standort + Protokolle) für Audits/Versicherungen, falls zutreffend.

Für eine detailliertere Incident-Anleitung lesen Sie: Wie man einen gestohlenen Laptop ortet (ohne GPS).

FAQ

Was ist die beste Laptop-Diebstahlschutzsoftware?

Die „beste“ Lösung hängt von Ihrer Umgebung ab, aber starke Optionen haben eine gemeinsame Basis: Inventarisierung + Verschlüsselung + Zugriffskontrollen + Prüfprotokolle + exportierbare Nachweise. Wenn Diebstahlwiederherstellung und Berichterstattung wichtig sind, wählen Sie ein Tool mit Verlauf des zuletzt bekannten Gerätestandorts.

Wie verhindern Unternehmen Laptopdiebstahl?

Unternehmen verhindern Diebstahl durch eine Kombination aus physischen Richtlinien (Schulungen, sichere Handhabung) und technischen Kontrollen (Verschlüsselung, MFA, Sitzungssteuerung) sowie operativer Transparenz (Inventar und zuletzt bekannter Gerätestandort für Incident-Workflows).

Was sollte die IT tun, nachdem ein Gerät gestohlen wurde?

Geräteidentität bestätigen, letzte Aktivität/Standort prüfen, Konten sperren, Zeitleiste dokumentieren und Nachweise für den Incident-Prozess exportieren. Siehe den Wiederherstellungs-Workflow oben.

Hilft Standortverfolgung bei Versicherungsansprüchen?

Sie kann helfen, indem sie eine klare Vorfallszeitleiste liefert (zuletzt bekannte Stadt und Zeitstempel). Die Anforderungen variieren je nach Versicherer und Rechtsraum. Nutzen Sie datenschutzorientierte, prüfbare Aufzeichnungen statt invasivem Tracking.