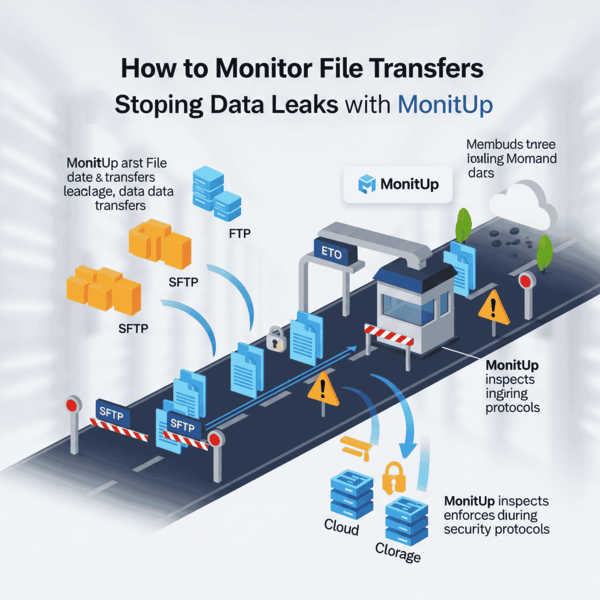

ファイル転送を監視し、MonitUpでデータ漏洩を防ぐ方法

機密ファイルの転送におけるヒューマンエラーが原因のデータ侵害が88%にものぼることをご存知でしょうか?企業が貴重な情報を守るには、ファイル転送を効果的に監視することが必要です。リモートワークによりデジタルの境界が拡大した結果、機密データが気付かれないうちに漏えいしやすくなっています。

データ漏洩は、社員が機密文書を私用メールアドレスへ送信したり、セキュリティの甘いクラウドサービスに重要情報をアップロードしたりと、無邪気な行動から始まることがよくあります。これらの行為が重大なセキュリティインシデントや規制違反、評判の失墜につながる可能性があります。特に中小企業にとっては、セキュリティ侵害からの復旧に使えるリソースが限られているため、早期に漏洩を検知することが一層重要となります。

MonitUpのような従業員アクティビティ監視ツールは、メールやクラウドサービス、リムーバブルデバイスなど、あらゆるチャネルでのファイル移動を追跡することで解決策を提供します。さらに、疑わしいパターンを特定し、被害が起きる前に管理者へ警告を発することで、データの持ち出しを防ぎます。

本記事では、適切なファイル転送の監視を通じて中小企業のITセキュリティを強化する方法、潜在的なデータ漏洩を示す警告サインの把握、およびMonitUpの包括的な追跡機能を活用した効果的な管理手法をご紹介します。

リモートワーク環境におけるファイル転送リスクの理解

リモートワーク環境の普及は、データセキュリティのリスク範囲を劇的に拡大しました。従来のオフィス外で行われるファイル転送は、企業ネットワーク内に見られる強固な保護機能を欠く場合が多く、機密情報が流出しやすい経路を多数生み出しています。

一般的なファイル転送チャネル:メール、クラウド、USB

ファイル共有はさまざまなチャネルで行われ、それぞれが異なるセキュリティ上の課題を抱えています。メールは頻繁に使用される方法の一つですが、盗聴のリスクが高いことでも知られています。特に暗号化されていない添付ファイルは、公衆ネットワークを通じて送信される際に容易に傍受される可能性があります。

Google Drive、Dropbox、OneDriveなどのクラウドプラットフォームは便利ですが、従業員が適切なガバナンスを行わずにファイルを作成・共有することで「シャドウデータの拡散」を引き起こすリスクがあります。こうしたファイルは意図しない相手とも共有され続ける場合があり、検知されることなく誰でもアクセス可能となっていることも少なくありません。

USBデバイスや外部ストレージメディアは、クラウド技術が進歩した現在でも依然として重大なセキュリティリスクをもたらします。これらの物理的なデバイスを使用すれば、大量のデータをネットワークに検知されずに持ち出せるため、特に危険です。たった一つのフラッシュドライブで数ギガバイトもの機密情報を数秒で移動でき、ネットワークセキュリティ対策を完全に回避してしまいます。

監視されていないファイル転送がどのようにデータ漏洩を引き起こすか

ファイル転送が監視されていない場合、企業は多大なリスクに直面します。最近のデータによると、データ侵害の平均コストは約488万ドルに上昇しており、前年より10%増加しています。この財務的影響は、さまざまな要因に起因します。

十分な可視性がないことにより、危険な見落としが生まれます。ネットワーク全体でのファイルの移動を監視していないと、機密データの不正な転送を検知することができません。さらに、監視されていないファイル共有には以下のような問題が引き起こされやすくなります。

- GDPRやHIPAAなどの規制に違反し、高額な罰金を科される可能性

- 弱いパスワードや不十分な認証による不正アクセス

- 必要がなくなった後も有効化されたままのパブリックリンクが存在し続けること

リモートワーカーは、企業ネットワークほどのセキュリティがない環境で頻繁にファイルを転送します。社内に保存されているファイルは暗号化などの保護が施されていても、リモートで共有される際には同等のセキュリティが適用されないケースが多いのです。このセキュリティギャップにより、拠点間やデバイス間でデータをやり取りする際に機密情報が危険にさらされやすくなります。

ファイル共有による内部脅威の実例

内部脅威には悪意のあるケースと偶発的なケースが存在します。2017年には、あるBoeing社員が表計算シートの書式設定を手伝ってもらうため、妻にメールで送付しました。しかし知らないうちに隠し列に約3万6千人の同僚の個人情報が含まれていたのです。この偶発的な漏洩により、Boeingは対象となった従業員のクレジットモニタリングサービスに約700万ドルもの費用を費やしました。

同様にMicrosoftでも、複数の社員が誤って同社のGitHub上のログイン認証情報を外部に公開してしまい、重大な脅威にさらされました。このミスにより、AzureサーバーやMicrosoft内部システムへのアクセスが可能になりかねず、もしヨーロッパの顧客データが漏洩した場合、GDPR違反で最高2,000万ユーロの罰金が科される可能性がありました。

また、General Electricの元社員2名が、会社のサーバーから数千件に及ぶ企業秘密ファイルをダウンロードし、クラウドストレージや私用メールアドレスに送信していた事件もあります。FBIの捜査の結果、2人は有罪判決を受け、約140万ドルの賠償金支払いを命じられました。

これらの例から、すべてのチャネルでのファイル転送を監視する必要性が明らかになります。悪意がある場合でも偶発的な場合でも、監視されていないファイルの移動は、今日の分散型ワーク環境における最大のセキュリティ脆弱性のひとつです。効果的なファイル転送監視ツールを活用すれば、疑わしい活動を早期に検出し、コストのかかるデータ侵害に発展する前に対処することができます。

|

|

|

MonitUpがファイル転送を検知し記録する方法

MonitUpは強力なファイル転送監視機能を提供し、データ漏洩を防ぐ最前線として機能します。このソフトウェアは多層的な追跡技術を実装しており、ファイルの移動経路や手段を問わず可視化できます。

ローカルおよびクラウドドライブ間でのファイル移動追跡

MonitUpは、ローカルドライブ、ネットワーク共有、外部ストレージデバイスなど、複数のストレージ間でのファイル移動を詳細に記録することで、包括的な監視環境を構築します。こうした多面的なアプローチによって、見落としが生じにくい体制を整えています。

一般的な監視ツールとは異なり、MonitUpはクラウド環境にも追跡機能を拡張しています。ソフトウェアは、ネットワーク上の特定フォルダやSFTPサーバー、FTP/sサーバー、Amazon S3 Buckets、Azure Blobストレージなどにファイルが作成・変更・削除されたり、存在していることを検出できます。このような広範囲の対応は、ハイブリッドなストレージソリューションを利用する企業にとって不可欠です。

ローカル環境向けには、MonitUpはWindowsファイルサーバーやフェイルオーバークラスター、ワークグループ環境でのファイルアクティビティを監視します。ファイルがコピーまたは移動されるたびに自動的にログを作成し、以下の情報を詳細に記録します。

- 転送されたファイル名

- 転送を実行したユーザー

- 転送が行われた日時

- 送信元と送信先の場所

さらにMonitUpは、データの不正持ち出しを事前に示すことが多い、異常なファイル名の変更や暗号化パターンを検知することに役立ちます。ファイル転送を包括的に監視することで、管理者は潜在的なセキュリティリスクをいち早く把握できるのです。

不正なファイル共有をリアルタイムで警告

受動的な監視にとどまらず、MonitUpはリアルタイムのアラート機能を備え、より積極的な保護を提供します。疑わしいファイル共有アクティビティが発生した際に即座に通知をトリガーするよう設定でき、ITチームは潜在的脅威に迅速に対処し、重大な被害を防ぐことが可能です。

この通知機能は高いカスタマイズ性を持ち、どのような行為を疑わしいと見なすかを細かく設定できます。たとえば、MonitUpは不正なアプリケーションの使用や、転送されるドキュメントに特定キーワードが含まれている場合などを検知してフラグを立てることができます。また、特定ユーザーに対して5分ごとに自動スクリーンショットを取得し、ファイル操作の証拠を視覚的に残すことも可能です。

特に重要なのは、MonitUpが見慣れない場所からのファイルダウンロードや、過度に頻繁なアクセス、未認証デバイスや不審なIPアドレスからのセンシティブ情報に対するアクセス試行などの不審なパターンを検知できることです。こうした挙動は、多くの場合アカウント侵害やデータ持ち出しの兆候を示します。

ファイルアクセスと変更の監査証跡

完全な説明責任を果たすには、監視対象ファイルに対して行われたすべての操作を詳細に記録することが欠かせません。MonitUpは、閲覧、編集、印刷、切り取り・貼り付け操作、さらには画面キャプチャまでも追跡する包括的な監査証跡を提供します。

これらの監査ログには、以下のようなフォレンジックレベルの詳細が含まれます。

- 各ファイル操作が行われた正確な日時

- ファイルにアクセスしたIPアドレス

- 転送に使用されたマシン名

- ファイルの完全なパスと所在

- 各操作に関連するユーザーID

これらの詳細な監査証跡により、MonitUpはGDPRやPCIなどの規制、また各地域のデータプライバシー法への準拠を実現する手段を提供します。さらに、セキュリティ調査時にも非常に有用で、疑わしいファイル転送を巡る一連のイベントを正確に追跡できます。

さらに強固なセキュリティ管理を実現するため、MonitUpはSIEM(Security Information and Event Management)ツールとの連携も可能です。これにより、ファイルレベルの保護ポリシーと業務フローをマッピングしつつ、一元化された監査レポートを作成できます。この統合によって、脅威検知能力が大幅に向上し、包括的なセキュリティ監視環境が構築されます。

疑わしいファイル活動を示す技術的指標

効果的なデータ漏洩防止には、持ち出し行為に先立って現れる重要な技術的シグナルを見極めることが不可欠です。MonitUpは、データ侵害につながりやすい不審なファイル活動パターンを監視し、検知します。

不自然なファイル名変更や暗号化パターン

攻撃者はデータ持ち出しやランサムウェア攻撃の一環として、ファイルの名前変更や暗号化を行うことがよくあります。MonitUpは、ファイルのプロパティや振る舞いを解析してこれらの不審な動作を検知します。ランダムな文字列の拡張子へ突然変更されるなど、高エントロピーな拡張子へのリネームはランサムウェアの典型的な兆候です。システムは既知の悪意ある拡張子との比較を行い、一致する場合には即座にアラートを発します。

大量のファイルが同時に変更されるといった急激な変化は、最優先で調査が必要です。MonitUpは、標準の拡張子(.jpg、.pdf、.docx)を使用していたファイルが突然不審な形式に変換されるといったパターンも検出します。攻撃者がデータを隠蔽しながら持ち出す手口はますます巧妙化しているため、こうしたパターン認識は極めて重要です。

「.devil」ランサムウェアのように、攻撃者が複数のサーバーで一斉にファイル拡張子を変更し、同時にウイルス対策ソフトを無効化するといった事例は、ファイル拡張子の変更監視がいかに重要かを示しています。

勤務時間外のファイル転送やリモートアクセス

通常の勤務時間外に行われるファイル転送は、データ窃取の重要なサインです。MonitUpは、夜間、週末、祝日といった通常の業務が少ない時間帯に大容量の転送が発生した場合に警告を出します。

MISLのデータ侵害の事例では、加害者が主に勤務時間外に大量の機密データへアクセスしていたことが確認されました。こうした時間帯の不審なアクティビティは、本来すぐに警告が出されるはずの重大な異常行動です。結果的に、この異常な行動パターンは悪意ある意図を示す重要な指標でした。

MonitUpは、ユーザーや部門ごとの通常の行動パターンを確立し、ファイルアクセスがその範囲を逸脱した場合に検知します。特に、普段とは異なるログイン時間に大量のファイルアクセスが重なると、侵害されたアカウントである可能性が高まります。

未承認のファイル共有ツールの使用

企業の多くは、従業員による未承認のファイル共有アプリの使用という脅威に直面しています。こうしたアプリは、企業のデータ保護メカニズムを迂回し、セキュリティ上の盲点を作り出します。

MonitUpは以下のような状況を検知します。

- IT部門から承認されていない個人のDropbox、Google Drive、OneDriveなど

- Transfer.shなど、企業の監視を回避するファイル転送サービス

- リムーバブルメディアを用いた大量データの持ち出し

- ネットワーク共有を探索するファイル列挙ツールの使用

加えて、MonitUpはネットワーク上で共有フォルダやファイルを探索しようとする動きを検知します。これは多くの場合、大量データの窃取に先立つ偵察行動であり、重要な初期段階の兆候といえます。

このような技術的指標を追跡することで、企業は機密情報がネットワーク外へ流出する前に、高い確率で持ち出しを察知し、セキュリティポジションと規制遵守を両立させることができます。

MonitUpを活用してデータ流出を防ぐ

疑わしい活動を検知するだけでなく、MonitUpはデータ流出を能動的に阻止する強力な機能も提供します。これらの機能が連携することで、機密情報を多層的に保護します。

未承認のファイル転送アプリケーションをブロック

MonitUpは企業データへのアクセスや転送に使われるアプリケーションを制御することが可能です。これはシャドーIT、つまり従業員がセキュリティ手順を回避するために使用する未承認のソフトウェアを阻止する取り組みにも有効です。

具体的には、MonitUpは以下を実行できます。

- DropboxやGoogle Driveなど、未承認の個人クラウドストレージをブロック

- 承認されていないファイル転送ツールの使用を阻止

- 未承認のクラウドサービスへのファイルアップロードを制限

ブラウザ経由の転送に対しては、MonitUpを設定して、機密コンテンツにアクセスする際には承認済みのブラウザにリダイレクトすることも可能です。これにより、適切な監視と保護の仕組みがあるチャネル以外でファイルがアップロードされることを防ぎます。

ロール別のファイルアクセス権限設定

ロールベースのアクセス制御(RBAC)はMonitUpの予防策の中心となる機能です。従業員が担当業務に必要なデータのみにアクセスできるよう権限を設定し、最小権限の原則を実現します。

MonitUpの権限管理インターフェースを使用すると、管理者は以下の操作を行えます。

- ディレクトリやファイルごとにきめ細かなアクセス制御を設定

- 組織構造を反映したロールの階層を設定

- Windowsのアクセス制御リスト(ACL)を使用して詳細な権限を付与

MonitUpによるRBACの導入によって、アクセス権のないファイルをそもそも閲覧・操作できなくなるため、リスクの範囲が大幅に縮小します。また、人事異動や職務変更時のオンボーディング、オフボーディング手続きも容易になり、常に最新の権限状態を維持しやすくなります。

大容量ファイル転送に対する自動アラート

大容量のファイル転送は、データ流出を示唆する強いシグナルです。そのため、MonitUpではファイルサイズや転送頻度などを基準に自動アラートを設定できます。

管理者は以下のようにアラートのパラメータをカスタマイズ可能です。

- 転送可能なファイルサイズの上限

- 特定の時間内での転送回数

- 転送される特定のファイルタイプまたは拡張子

警告が発動すると、管理者はすぐに対処を検討できます。設定に応じて転送自体をブロックしたり、セキュリティ担当者へ通知したりといった対応が可能です。

さらに、MonitUpはセキュリティ情報およびイベント管理(SIEM)システムとも連携し、包括的な脅威対応を可能にします。このような統合的手法により、不審なファイル転送が迅速に検知され、機密データが流出する前に効果的な対策を講じることができます。

コンプライアンスとセキュリティのためのファイル転送監視の利点

強力なファイル転送監視を導入することで、基礎的な脅威検知を超えた大きな規制面およびセキュリティ上のメリットが得られます。組織は機密情報の取り扱いについてますます厳しい監視を受けているため、コンプライアンスは単なる形式的要件ではなく、実質的に事業継続に直結する課題となっています。

GDPRやHIPAAのデータ取り扱い要件を満たす

各種規制枠組みにおいて、データ取り扱いプロセスには厳しい要件が課されています。GDPRでは漏洩発覚から72時間以内の報告が義務づけられていますが、HIPAAでは60日といった違いがあり、マルチリージョンでデータを扱う企業にとって包括的な監視体制は不可欠です。

ファイル監視ツールは以下のような機能を提供し、これらの規制要件を満たすうえで重要な役割を担います。

- ファイルにアクセスした人物、変更日時、変更理由といった詳細ログの記録

- 規制当局などに提示可能な処理アクティビティのドキュメント化

- 技術的なセーフガードを通じてデータプライバシー法を遵守

規制の厳しい業界で事業を展開する企業は、機密情報の管理に対して適切な統制が行われている証拠を示す必要があります。ファイル監視システムは、このようなセキュリティ対策が実施され、実際に運用されていることを示す証拠を提供し、GDPRやHIPAAへのコンプライアンスを実現します。

可視性の向上により内部脅威リスクを低減

内部脅威は、1件あたり平均1540万ドルもの損失をもたらす深刻なセキュリティ課題と言われています。包括的なファイル監視により、ユーザー行動の可視性が高まり、このリスクを大幅に低減できます。

組織内のあらゆる場面で、監視システムは以下のような警戒サインを検知します。

- 機密文書への不正アクセス試行

- 異常なファイル名変更や暗号化パターン

- 私用クラウドストレージを使った企業データの送信

こうした可視化により、悪意ある行動や不注意によるミスを早期に把握できます。早い段階で対処することで、金銭的損害やブランドイメージの失墜を最小限に抑え、データが組織外へ流出する前に食い止めることが可能になります。

従業員の責任意識向上と監査対応力強化

ファイル転送の監視により、セキュリティインシデントが発生した際に「誰が」「いつ」「どの情報に」アクセスしたのかが明確に追跡できるようになり、責任の所在をはっきりさせることができます。

監査に備えるには、ファイルに関する広範な操作履歴を保持することが重要です。これらの記録は外部のコンプライアンス監査や内部のセキュリティ調査、インシデント発生後のフォレンジック分析で不可欠です。

- 外部監査機関によるコンプライアンス監査

- 社内のセキュリティ調査

- セキュリティインシデント後のフォレンジック分析

こうした監査証跡は、規制上の要求を満たすだけでなく、セキュリティ体制の弱点や教育の必要性を洗い出す手掛かりにもなります。企業はこの情報を基にセキュリティ対策を強化し、ステークホルダーに十分な注意義務を果たしていることを示すことができます。

特に、ファイル監視システムは企業がコンプライアンスを実践している確たる証拠を提供し、最大で2000万ユーロあるいは年間売上高の4%が科される可能性のあるGDPRの罰則回避に寄与します。

結論

ファイル転送の監視はデータ漏洩防止において欠かせない防御策です。本記事を通じ、メール添付、クラウドサービス、リムーバブルメディアなど、監視されていないファイル共有が重大なセキュリティリスクとなることを確認しました。リモートワークが広まるなか、機密情報が簡単に外部へ流出しやすい環境が増大しています。

MonitUpはこうした課題に正面から取り組み、包括的な追跡機能を提供します。ローカルおよびクラウドドライブでのファイル移動を監視し、不正な共有が検知されればリアルタイムの警告を発し、すべてのファイルアクティビティの詳しい監査証跡を保持します。また、不審な暗号化や勤務時間外の転送、未承認アプリの使用といった技術的警告サインを特定します。

さらに重要なのは、MonitUpによって企業が受動的なアプローチから能動的なアプローチへ移行できる点です。発生した侵害を検知するだけでなく、アプリケーションブロック、ロールベースのアクセス制御、大容量転送の自動アラートなどにより、データ流出そのものを未然に防止します。

この利点は基本的なセキュリティ対策にとどまらず、GDPRやHIPAAのような厳格な規制要件の遵守にも大きく寄与します。適切なファイル移動の可視化は、内部脅威のリスクを大幅に減らし、明確な責任の所在を確立する助けにもなります。

データセキュリティを確保するには、あらゆる転送経路にわたる警戒が不可欠です。サイバー脅威が進化を続けるなかでも、MonitUpのようなツールを導入すれば、必要な可視性と制御を獲得できます。ファイル転送監視は、最も価値あるデジタル資産を守るうえで欠かせない基本的かつ重要な取り組みなのです。