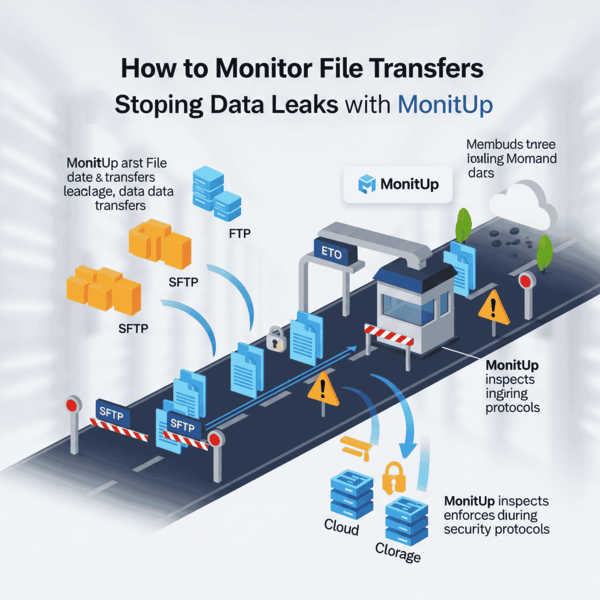

Dateiübertragungen überwachen: Datenlecks mit MonitUp verhindern

Wussten Sie, dass 88 % aller Datenverstöße auf menschliches Versagen beim Übertragen vertraulicher Dateien zurückzuführen sind? Unternehmen müssen Dateiübertragungen effektiv überwachen, um ihre wertvollen Informationen zu schützen. Durch Remote-Arbeit hat sich der digitale Perimeter erweitert, was es erleichtert, dass sensible Daten unbemerkt durchrutschen.

Datenlecks beginnen häufig ganz harmlos, wenn ein Mitarbeiter beispielsweise ein vertrauliches Dokument an sein privates E-Mail-Konto sendet oder sensible Informationen in einen ungesicherten Cloud-Dienst hochlädt. Solche Aktionen können jedoch zu schwerwiegenden Sicherheitsvorfällen, Geldstrafen und Reputationsschäden führen. Für kleine und mittelständische Unternehmen ist es besonders wichtig, Datenlecks frühzeitig zu erkennen, da sie in der Regel über weniger Ressourcen zur Schadensbegrenzung verfügen.

Überwachungstools für Mitarbeiteraktivitäten wie MonitUp bieten eine Lösung, indem sie Dateiübertragungen über alle Kanäle hinweg erfassen – sei es per E-Mail, Cloud-Dienst oder Wechseldatenträger. Darüber hinaus helfen diese Systeme, Datenabflüsse zu verhindern, indem sie verdächtige Muster identifizieren und Administratoren warnen, bevor Schaden entsteht.

In diesem Artikel erfahren Sie, wie Unternehmen mithilfe einer ordnungsgemäßen Überwachung von Dateiübertragungen die IT-Sicherheit für KMUs stärken, Warnsignale für potenzielle Datenlecks erkennen und effektive Kontrollen mithilfe der umfassenden Nachverfolgungsfunktionen von MonitUp umsetzen können.

Risiken von Dateiübertragungen im Remote-Work-Umfeld verstehen

Remote-Arbeitsumgebungen haben die Angriffsfläche für Datensicherheit stark vergrößert. Dateiübertragungen, die außerhalb traditioneller Bürogrenzen erfolgen, verfügen oft nicht über die robusten Schutzmechanismen, die in Unternehmensnetzwerken vorhanden sind. Dadurch entstehen zahlreiche Möglichkeiten, wie sensible Informationen entweichen können.

Gängige Kanäle für Dateiübertragungen: E-Mail, Cloud, USB

Dateifreigaben erfolgen über verschiedene Kanäle, von denen jeder eigene Sicherheitsherausforderungen mit sich bringt. E-Mail ist nach wie vor einer der am häufigsten genutzten Kanäle, ist jedoch für Abfangversuche besonders anfällig. Unverschlüsselte Anhänge können während der Übertragung relativ leicht abgefangen werden, insbesondere wenn sie über öffentliche Netzwerke gesendet werden.

Cloud-basierte Plattformen wie Google Drive, Dropbox und OneDrive sind zwar bequem, führen jedoch schnell zu einem „Shadow Data Sprawl“, wenn Mitarbeiter Dateien ohne entsprechende Richtlinien erstellen oder freigeben. Diese Dateien bleiben häufig dauerhaft öffentlich zugänglich oder werden weitergegeben, ohne dass Verantwortliche davon erfahren.

USB-Geräte und externe Speichermedien stellen trotz des Vormarschs von Cloud-Technologien weiterhin eine große Gefahr dar. Sie ermöglichen die unbemerkte Übertragung enormer Datenmengen, da sie vom Netzwerk oft nicht erfasst werden. Ein einziges Flash-Laufwerk kann in Sekunden Gigabytes an vertraulichen Informationen kopieren und so die Sicherheitskontrollen vollständig umgehen.

Wie unüberwachte Übertragungen zu Datenlecks führen

Wenn Dateiübertragungen nicht überwacht werden, entsteht für Unternehmen ein erhebliches Risiko. Laut aktuellen Zahlen belaufen sich die durchschnittlichen Kosten einer Datenpanne inzwischen auf 4,88 Millionen USD, was einem Anstieg von 10 % im Vergleich zum Vorjahr entspricht. Diese finanziellen Folgen resultieren aus verschiedenen Aspekten:

Ungenügende Transparenz schafft gefährliche blinde Flecken. Ohne Überwachung des Dateiverkehrs können Unternehmen unautorisierte Transfers sensibler Daten nicht erkennen. Außerdem führt unüberwachtes Teilen häufig zu:

- Verstößen gegen Vorschriften wie GDPR und HIPAA, die mit hohen Geldstrafen geahndet werden

- Unbefugtem Zugriff durch schwache Passwörter und unzureichende Authentifizierung

- Dauerhaften öffentlichen Links, die lange aktiv bleiben, obwohl sie nicht mehr benötigt werden

Remote-Mitarbeiter übertragen Dateien oft ohne das Sicherheitsniveau, das in Unternehmensnetzwerken üblich ist. Während intern gespeicherte Dateien möglicherweise durch Verschlüsselung geschützt sind, gilt dieses Schutzniveau bei Übertragungen aus dem Homeoffice oder anderen Standorten selten. Diese Lücke macht sensible Informationen beim Transfer zwischen verschiedenen Orten oder Geräten angreifbar.

Reale Beispiele für Insider-Bedrohungen durch Dateiübertragungen

Insider-Bedrohungen können sowohl böswillig als auch versehentlich auftreten. 2017 sandte ein Boeing-Mitarbeiter beispielsweise eine Tabelle per E-Mail an seine Ehefrau, um Hilfe beim Formatieren zu erhalten. In den ausgeblendeten Spalten befanden sich allerdings persönliche Daten von rund 36.000 Kollegen. Dieser versehentliche Vorfall kostete Boeing schätzungsweise 7 Millionen USD in Form von Kreditüberwachungsdiensten für die betroffenen Mitarbeiter.

Auch Microsoft war einem erheblichen Risiko ausgesetzt, als mehrere Angestellte versehentlich Anmeldedaten für Microsofts GitHub-Infrastruktur freigaben. Dies hätte Angreifern Zugang zu Azure-Servern und internen Systemen von Microsoft verschaffen können. Wäre dabei europäische Kundendaten kompromittiert worden, hätte dies zu hohen GDPR-Strafen von bis zu 20 Millionen Euro führen können.

In einem weiteren Fall luden zwei Mitarbeiter von General Electric Tausende von Dateien mit Geschäftsgeheimnissen von Unternehmensservern herunter und sendeten sie an private E-Mail-Konten oder speicherten sie in Cloud-Diensten. Nach einer Untersuchung durch das FBI wurden beide verurteilt und zu einer Rückzahlung von 1,4 Millionen USD verpflichtet.

Diese Beispiele verdeutlichen, warum Unternehmen Dateiübertragungen über alle Kanäle hinweg überwachen müssen. Ob böswillig oder zufällig – unüberwachter Dateiverkehr ist in heutigen verteilten Arbeitsumgebungen eines der größten Sicherheitsrisiken. Effektive Monitoring-Tools für Dateiübertragungen verschaffen die nötige Transparenz, um verdächtige Aktivitäten zu erkennen, bevor daraus teure Datenpannen entstehen.

|

|

|

Wie MonitUp Dateiübertragungen erkennt und protokolliert

MonitUp bietet robuste Überwachungsfunktionen für Dateiübertragungen und fungiert als erste Verteidigungslinie gegen Datenlecks. Diese Software setzt verschiedene Technologien ein, um Dateibewegungen detailliert zu erfassen – unabhängig davon, wo oder wie sie stattfinden.

Überwachung von Dateibewegungen auf lokalen und Cloud-Laufwerken

MonitUp schafft eine umfassende Überwachungslandschaft, indem es Dateiübertragungen in verschiedenen Speicherumgebungen erfasst. Das System protokolliert akribisch alle Bewegungen zwischen lokalen Laufwerken, Netzwerkfreigaben und externen Speichermedien. Dank dieses mehrdimensionalen Ansatzes entgeht dem System praktisch nichts.

Im Gegensatz zu einfachen Monitoring-Tools erweitert MonitUp seine Fähigkeiten auch auf Cloud-Umgebungen. Die Software kann Dateien erkennen, die in bestimmten Netzwerkordnern, SFTP-Servern, FTP/s-Servern, Amazon S3 Buckets und Azure Blob Storage erstellt, geändert oder gelöscht wurden. Diese umfangreiche Abdeckung wird immer wichtiger, da Unternehmen zunehmend hybride Speicherlösungen nutzen.

In lokalen Umgebungen überwacht MonitUp Dateiaktivitäten auf Windows-Dateiservern, Failover-Clustern und Arbeitsgruppenumgebungen. Die Software zeichnet automatisch jede Kopier- oder Verschiebebewegung von Dateien auf und führt detaillierte Protokolle über:

- Welche Datei übertragen wurde

- Wer den Transfer initiiert hat

- Wann der Transfer stattfand

- Ursprungs- und Zielspeicherort

Darüber hinaus erkennt MonitUp ungewöhnliches Umbenennen oder Verschlüsseln von Dateien, das häufig auf einen bevorstehenden Datenabfluss hindeutet. Durch diese ganzheitliche Überwachung von Dateiübertragungen erhalten Administratoren wertvolle Einblicke in bisher unbemerkte Sicherheitsrisiken.

Echtzeitwarnungen bei unzulässigen Dateiübertragungen

Neben der passiven Überwachung bietet MonitUp einen aktiven Schutz durch sein Echtzeit-Benachrichtigungssystem. Die Software kann so konfiguriert werden, dass sie sofort Warnmeldungen ausgibt, wenn verdächtige Dateiaktivitäten erkannt werden. Diese Warnungen ermöglichen IT-Teams, schnell auf potenzielle Bedrohungen zu reagieren und Datenverstöße einzudämmen, bevor sie eskalieren.

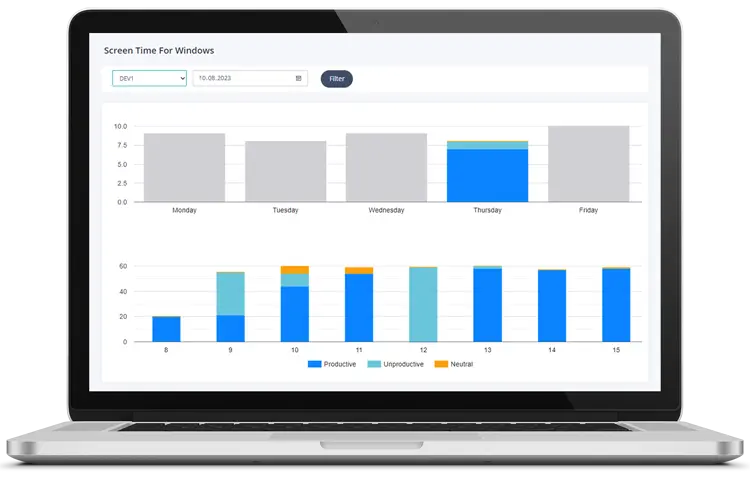

Das Benachrichtigungssystem lässt sich umfangreich anpassen, sodass Unternehmen genau definieren können, welche Aktivitäten als verdächtig gelten. MonitUp kann beispielsweise warnen, wenn unerlaubte Apps genutzt werden oder bestimmte Schlüsselwörter in übertragenen Dokumenten auftauchen. Zusätzlich können in bestimmten Abständen (z. B. alle fünf Minuten) automatische Screenshots für ausgewählte Mitarbeiter erstellt werden, um visuelle Beweise für den Dateiumgang zu sichern.

Besonders relevant ist zudem, dass MonitUp ungewöhnliche Muster erkennt, etwa Downloads aus unbekannten Quellen, übermäßig häufige Zugriffsversuche oder Zugriffe auf sensible Informationen von nicht vertrauenswürdigen Geräten oder IP-Adressen. Solche Verhaltensweisen weisen in vielen Fällen auf kompromittierte Konten oder laufende Datenabflüsse hin.

Prüfpfade für Datei-Zugriffe und Änderungen

Um volle Nachvollziehbarkeit zu gewährleisten, erstellt MonitUp lückenlose Prüfprotokolle sämtlicher Dateivorgänge, darunter das Anzeigen, Bearbeiten, Ausdrucken, Ausschneiden/Einfügen sowie Bildschirmaufnahmen.

Diese Prüfprotokolle umfassen forensische Details wie:

- Genaue Zeitstempel für jede Dateiaktion

- IP-Adressen, von denen aus auf Dateien zugegriffen wurde

- Rechnernamen, die an der Übertragung beteiligt waren

- Vollständige Dateipfade und Speicherorte

- Benutzeridentitäten für jede Aktion

Mit diesen detaillierten Protokollen ermöglicht MonitUp Unternehmen, den Anforderungen von Gesetzgebungen wie GDPR, PCI und anderen Datenschutzbestimmungen gerecht zu werden. Die lückenlose Dokumentation ist zudem bei Sicherheitsuntersuchungen von unschätzbarem Wert, da sie genau aufzeigt, wie es zu verdächtigen Dateiübertragungen kam.

Für eine noch bessere Sicherheitsübersicht lässt sich MonitUp in Security Information and Event Management (SIEM)-Lösungen integrieren. So werden Prüfberichte zentral zusammengeführt und datenbasierte Richtlinien nahtlos in betriebliche Workflows eingebettet. Auf diese Weise entsteht ein einheitliches Sicherheits-Ökosystem mit stark verbesserten Erkennungs- und Reaktionsmöglichkeiten.

Technische Indikatoren für verdächtige Dateiaktivitäten

Eine effektive Verhinderung von Datenabflüssen beruht auf der Erkennung wichtiger technischer Anzeichen, die auf mögliche Extraktionsversuche hindeuten. MonitUp überwacht Dateiübertragungen, indem es verschiedene Muster verdächtiger Aktivitäten erfasst, die häufig auf Sicherheitsvorfälle schließen lassen.

Ungewöhnliches Umbenennen oder Verschlüsseln von Dateien

Angreifer ändern oft Dateinamen oder verschlüsseln Dateien, um Datenabflüsse oder Ransomware-Angriffe durchzuführen. MonitUp erkennt solche Muster, indem es die Dateieigenschaften und ihr Verhalten analysiert. Plötzlich umbenannte Dateien mit hochgradig zufällig wirkenden Erweiterungen deuten meist auf Ransomware hin. Das System vergleicht Dateiendungen automatisch mit bekannten schädlichen Mustern und warnt bei verdächtigen Erweiterungen.

Dramatische Veränderungen an mehreren Dateien auf einmal sind ein weiterer Grund zur Sofortprüfung. MonitUp erfasst den Moment, in dem legitime Dateien mit Standarderweiterungen (z. B. .jpg, .pdf, .docx) in ungewöhnliche Formate umbenannt werden. Diese Musterauswertung ist entscheidend, da Angreifer zunehmend Dateiformate verändern, um Daten vor der Extraktion zu verschleiern.

Vorfälle wie die „.devil“-Ransomware zeigen, warum das Überwachen von Dateiendungen so wichtig ist – in diesem Fall wurden Dateiendungen auf mehreren Servern zeitgleich verändert und der Virenschutz deaktiviert.

Dateiübertragungen und Remote-Zugriffe außerhalb normaler Arbeitszeiten

Dateiübertragungen außerhalb der üblichen Bürozeiten sind ein kritischer Hinweis auf potenziellen Datendiebstahl. MonitUp stuft umfangreiche Datenbewegungen nachts, an Wochenenden oder an Feiertagen als verdächtig ein, da dann meist nur wenig reguläre Aktivität stattfindet.

Der MISL-Datenvorfall ist ein typisches Beispiel dafür, wie wichtig das Zeitfenster sein kann – der Angreifer griff vorrangig außerhalb der normalen Arbeitszeiten auf große Mengen sensibler Daten zu, was eine sofortige Warnmeldung hätte auslösen müssen. Später wurde dieses Verhaltensmuster als eindeutiger Indikator für böswillige Absichten erkannt.

MonitUp legt für jeden Benutzer und jede Abteilung eine Basislinie an und erkennt, wenn der Dateizugriff von den normalerweise zu erwartenden Mustern abweicht. Unübliche Anmeldezeiten in Verbindung mit übermäßig vielen Dateiabrufen deuten stark auf eine Kompromittierung hin.

Einsatz unautorisierter Programme zur Dateiübertragung

In vielen Unternehmen entstehen Sicherheitslücken dadurch, dass Mitarbeiter nicht freigegebene File-Sharing-Tools verwenden. Diese „Schatten-IT“ umgeht die offiziellen Schutzmaßnahmen und erschwert die Kontrolle.

MonitUp erkennt, wenn Mitarbeiter folgende Methoden nutzen:

- Persönliche Cloud-Speicher (Dropbox, Google Drive, OneDrive), die nicht vom Unternehmen genehmigt wurden

- Dateiübertragungsdienste wie Transfer.sh, die sich einer betrieblichen Überwachung entziehen

- Wechseldatenträger, um große Datenmengen zu extrahieren

- Programme zur Dateisuche, die systematisch nach freigegebenen Ordnern scannen

Insbesondere deckt MonitUp Versuche auf, beliebige Freigaben und Dateien in vernetzten Systemen zu identifizieren – ein gängiges Vorgehen von Angreifern, die nach sensiblen Informationen suchen. Diese „File Share Enumeration“ ist ein klassischer erster Schritt, bevor Daten letztendlich entwendet werden.

Indem diese technischen Warnsignale überwacht werden, können Unternehmen mögliche Datenabflüsse erkennen, bevor sensible Informationen das Netzwerk verlassen. Auf diese Weise bleiben Sicherheitsmaßnahmen und gesetzliche Richtlinien gewahrt.

So verhindert MonitUp Datenabflüsse

Über das bloße Erkennen verdächtiger Aktivitäten hinaus stellt MonitUp leistungsstarke Funktionen bereit, die aktive Maßnahmen gegen Datenabflüsse ermöglichen. Diese Mechanismen ergänzen sich gegenseitig und schaffen einen mehrschichtigen Schutzschild für vertrauliche Daten.

Blockieren unautorisierter Dateiübertragungs-Anwendungen

MonitUp steuert gezielt, welche Anwendungen auf Unternehmensdaten zugreifen und sie übertragen dürfen. So werden insbesondere „Schatten-IT“-Lösungen ausgeschaltet, die Sicherheitsvorgaben umgehen könnten. Das System erkennt und blockiert unzulässige Programme beim Versuch, Dateien aus dem Netzwerk herauszubewegen.

So kann MonitUp beispielsweise:

- Persönliche Cloud-Speicherdienste wie nicht autorisierte Dropbox- oder Google-Drive-Konten sperren

- Die Nutzung nicht freigegebener Dateiübertragungstools unterbinden

- Uploads zu unzulässigen Cloud-Diensten blockieren

Für browserbasierte Übertragungen bietet MonitUp die Möglichkeit, Benutzer zu genehmigten Browsern zu leiten, sobald sie auf sensible Inhalte zugreifen möchten. Auf diese Weise gelangen Dateien nur in Kanäle, in denen entsprechende Sicherheits- und Überwachungsfunktionen aktiv sind.

Dateizugriffsrechte nach Rolle festlegen

Rollenbasierte Zugriffssteuerung (RBAC) ist ein zentraler Baustein in MonitUps Präventionsstrategie. Dieses Prinzip der „Minimalen Rechtevergabe“ stellt sicher, dass Mitarbeiter nur auf die Daten zugreifen können, die sie für ihre Arbeit wirklich benötigen.

Über das Berechtigungsmanagement von MonitUp können Administratoren:

- Feingranulare Zugriffsrechte auf Verzeichnis- und Dateiebene einrichten

- Rollenhierarchien definieren, die die Organisationsstruktur abbilden

- Windows Access Control Lists (ACLs) für eine präzise Rechteverwaltung anwenden

Durch RBAC wird das Risiko eines Datenabflusses erheblich verringert, da Mitarbeiter nicht auf Dateien zugreifen können, für die sie keine Freigabe haben. Außerdem erleichtert dieses strukturierte Vorgehen das On- und Offboarding sowie die Aktualisierung von Berechtigungen bei Rollenwechseln.

Automatische Warnmeldungen bei großen Dateiübertragungen

Übermäßig große Dateiübertragungen deuten häufig auf einen möglichen Datenabfluss hin. Deshalb lässt sich MonitUp so konfigurieren, dass es bei bestimmten Schwellwerten Alarm schlägt – sei es bei Dateigröße oder Übertragungsfrequenz.

Administratoren können Warnungen beispielsweise auslösen, wenn:

- Die maximale zulässige Größe einer Datei überschritten wird

- Eine bestimmte Anzahl von Transfers innerhalb kurzer Zeit erfolgt

- Bestimmte Dateitypen oder Endungen verwendet werden

Treten solche Auslöser ein, können rasch Gegenmaßnahmen zur Verhinderung von Datenabflüssen eingeleitet werden. MonitUp kann die Übertragung unterbinden oder Sicherheitsteams benachrichtigen, damit weitere Prüfungen erfolgen.

Zudem ist eine Integration in vorhandene Sicherheitsinfrastrukturen vorgesehen: MonitUp kann Warnmeldungen an Security Information and Event Management (SIEM)-Systeme übergeben, sodass eine koordinierte Reaktion auf Bedrohungen möglich ist. Diese ganzheitliche Herangehensweise gewährleistet, dass verdächtige Dateiübertragungen erkannt und blockiert werden, bevor sensible Daten das Unternehmen verlassen.

Vorteile einer Dateiüberwachungs-Lösung für Compliance und Sicherheit

Die Implementierung einer umfassenden Überwachung von Dateiübertragungen bringt nicht nur einen Mehrwert für die Bedrohungserkennung, sondern auch erhebliche Vorteile hinsichtlich Compliance und regulatorischer Anforderungen. Unternehmen werden zunehmend darauf geprüft, wie sie mit sensiblen Informationen umgehen – und eine ordentliche Datenverwaltung ist dabei unerlässlich.

Erfüllung von Anforderungen in Bezug auf GDPR und HIPAA

Regulatorische Vorgaben legen teils sehr unterschiedliche Fristen für die Meldung von Datenpannen fest. GDPR verlangt beispielsweise eine Meldung innerhalb von 72 Stunden, während HIPAA einen Zeitraum von bis zu 60 Tagen gestattet. Gerade bei internationalen Unternehmen, die Daten in verschiedenen Rechtsräumen verarbeiten, sind umfassende Monitoring-Systeme daher unerlässlich.

Mit Überwachungstools für Dateien lassen sich zentrale Vorgaben dieser Gesetze einhalten:

- Ausführliche Protokollierung, welche Nutzer wann auf Dateien zugreifen und welche Änderungen erfolgen

- Lückenlose Dokumentation von Verarbeitungstätigkeiten, die bei Anfragen der Aufsichtsbehörden vorgelegt werden kann

- Durchsetzung von Datenschutzbestimmungen mithilfe technischer Schutzmaßnahmen

Unternehmen in regulierten Branchen müssen nachweisen, dass sie angemessene Kontrollen über sensible Daten ausüben. Die Protokolle aus dem Dateimonitoring dienen als Nachweis für aktive Sicherheitsmaßnahmen und erfüllen so die hohen Anforderungen von GDPR und HIPAA.

Reduzierung von Insider-Bedrohungen durch Transparenz

Insider-Bedrohungen stellen ein kostspieliges Risiko dar: Laut Studien können sich die jährlichen Verluste auf durchschnittlich 15,40 Millionen USD belaufen. Eine flächendeckende Überwachung von Dateien verringert dieses Risiko, da sie ungewöhnliches Benutzerverhalten sichtbar macht.

Dabei werden im gesamten Unternehmen mögliche Warnsignale erkannt:

- Versuche, unerlaubt auf vertrauliche Dokumente zuzugreifen

- Auffälliges Umbenennen oder Verschlüsseln von Dateien

- Die Nutzung persönlicher Cloud-Speicher für Unternehmensdaten

Diese Transparenz versetzt Unternehmen in die Lage, potenziell gefährliches Verhalten frühzeitig zu erkennen. Durch schnelles Eingreifen vor dem Abfluss sensibler Informationen lassen sich finanzielle Schäden und Reputationsverluste minimieren.

Verbesserte Mitarbeiterverantwortung und Audit-Bereitschaft

Eine Überwachung von Dateiübertragungen schafft eindeutige Verantwortlichkeiten. Tritt ein Sicherheitsvorfall auf, ermöglichen detaillierte Protokolle eine präzise Analyse, wer welche Daten wann genutzt hat.

Gerade für die Audit-Bereitschaft ist es essenziell, umfangreiche Nachweise über alle Dateibezogenen Aktivitäten zu führen. Diese Protokolle sind hilfreich für:

- Externe Compliance-Prüfungen

- Interne Sicherheitskontrollen

- Forensische Untersuchungen bei Sicherheitsproblemen

Darüber hinaus offenbaren die Audit-Daten Schwachstellen in Prozessen oder Schulungsbedarf. Unternehmen können sie nutzen, um Sicherheitsabläufe zu verbessern und gegenüber Stakeholdern ihre Sorgfaltspflichten zu belegen.

Vor allem ermöglichen solche Überwachungssysteme den eindeutigen Nachweis von Compliance-Maßnahmen und schützen vor potenziellen Bußgeldern, die bei Verstößen gegen die GDPR bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes betragen können.

Fazit

Die Überwachung von Dateiübertragungen ist ein entscheidendes Instrument zur Abwehr von Datenlecks. Wie in diesem Artikel gezeigt, schafft unüberwachtes Teilen von Dateien erhebliche Sicherheitslücken, insbesondere in Remote-Work-Umgebungen. Unternehmen laufen Gefahr, dass sensible Informationen unbemerkt per E-Mail, Cloud-Dienst oder Wechseldatenträger abfließen.

MonitUp begegnet diesen Herausforderungen mit lückenlosen Überwachungsfunktionen. Das System protokolliert Dateibewegungen auf lokalen und Cloud-Laufwerken, generiert Echtzeitwarnungen bei unzulässigen Übertragungen und führt detaillierte Audit-Trails sämtlicher Dateiaktivitäten. Zudem erkennt es technische Frühwarnsignale wie ungewöhnliche Verschlüsselungsmuster, Übertragungen außerhalb der Geschäftszeiten sowie die Nutzung unautorisierter Tools.

Entscheidend ist dabei der Wechsel von einer reaktiven zu einer proaktiven Sicherheitsstrategie. Statt Datenlecks erst nachträglich zu entdecken, verhindert MonitUp mögliche Abflüsse bereits im Vorfeld – etwa durch das Blockieren kritischer Anwendungen, rollenbasierte Zugriffskontrollen und automatisierte Warnmeldungen bei verdächtigen Transfers.

Unternehmen profitieren zudem auf regulatorischer Ebene: Mit File-Transfer-Monitoring erfüllen sie die strengen Auflagen von GDPR und HIPAA, vermeiden potenzielle Geldstrafen und festigen ihre Sicherheitsstandards. Durch Einblicke in Dateiaktivitäten sinkt außerdem das Risiko durch Insider-Bedrohungen, und klare Protokolle fördern eine höhere Verantwortlichkeit der Mitarbeiter.

Da Cyberbedrohungen stetig zunehmen, ist eine sorgfältige Überwachung aller Dateiübertragungen unverzichtbar geworden. MonitUp bietet die notwendige Transparenz, um wertvolle Daten zu schützen. Damit wird das Monitoring von Dateiübertragungen zu einem unverzichtbaren Bestandteil einer umfassenden Sicherheitsarchitektur – gerade für Unternehmen, die ihre digitalen Werte langfristig sichern wollen.